contexto

Las empresas deben asegurar sus datos ante amenazas digitales que no se detienen. Dado el incremento de nuevas tecnologías de conectividad, el aumento de nuevos peligros cibernéticos y variantes evolucionadas de malware, los cibercriminales diseñan sus creaciones para pasar desapercibidas por tecnologías antivirus tradicionales.

Estas nuevas variantes pueden encontrarse en cualquier elemento que se encuentre en la web. Los antivirus tienen la misión detectar y mitigar malware de diversos dispositivos antes o después de ser infectados.

Para identificar un malicious software, realiza un análisis continuo que compara los archivos presentes en el sistema operativo del ordenador con una base de datos que contiene las firmas de los malware encontrados con anterioridad.

Dicha base de datos, debe actualizarse frecuentemente con los nuevos tipos de malware que surjan. Algunos antivirus tienen la capacidad de detectar amenazas mediante patrones en archivos, alteraciones del sistema o compartimientos extraños en los componentes informáticos.

Palabras clave: antivirus, EDR, datos, seguridad, amenazas, herramienta.

Los antivirus permiten escanear y desinfectar una máquina con un virus informático, por ejemplo, ofreciendo un servicio de monitoreo activo: impiden el acceso a archivos comprometidos, bloquea páginas web inseguras y bloquea riesgos en dispositivos externos.

Según López G. (2017), un antivirus debe cumplir con ciertas tareas para un buen desempeño:

- Que sean fácilmente administrables y sintéticos.

- Debe permitir actualizar masivamente todos los dispositivos de la empresa.

- Generación de analíticas de todas las actualizaciones, número de ataques y virus eliminados.

- Licenciamiento de pago.

- Debe soportar el número de usuarios de la empresa.

- Que funcione eficazmente en tablets, móviles y ordenadores.

- Debe cotar con una instalación sencilla.

El 90% de todo el malware no detectado provino de aplicaciones en tiempo real, y un 40% de este malware resultaron ser versiones renovadas o reutilizadas del mismo código, como las botnets.

Ahora bien, existen funciones comunes en los antivirus, que pueden representar ciertos contratiempos: Demasiados análisis diarios y bloqueos excesivos.

Como todo programa, el antivirus consume recursos de la computadora, al tener la opción de inicio automático, éste comienza a recibir recursos desde que se enciende el equipo.

Al realizarse varios análisis diarios, el ordenador se ralentiza y si se combina con otras tareas, según la configuración que se tenga, exigirá más recursos.

Por otro lado, la función principal de este software es proteger la información contenida en la computadora, así se deban bloquear la instalación de programas, poniendo en cuarentena archivos o eliminándolos apenas detecte alguna anomalía.

Algunos antivirus, pueden impedir el acceso a programas que no son perjudícales y dificulta el uso correcto del equipo en la corporación. Esto ocurre cuando se trata de versiones gratuitas o desconocidas que no cuentan con optimización para los programas de uso diario.

También existen errores cuando se añaden excepciones el Firewall de Windows y se bloquea el acceso a internet.

Las tecnologías preventivas son un buen recurso para mantener a salvo los datos, sin embargo, los negocios deben responder ante amenazas avanzadas que podría comprometer los procesos o detener por completo a una empresa.

Los ciberdelincuentes pueden organizar un ataque dirigido un coste mínimo, por lo que su éxito ha ido en aumento. En definitiva, el contexto moderno demanda una herramienta más sofisticada e inteligente que un antivirus tradicional.

Existen ataques que no requieren activos comprometidos con malware o, que aprovechan las vulnerabilidades “día cero” que son cada vez más ágiles.

Los incidentes más catastróficos que puede recibir una empresa, son el robo de datos, el espionaje, el fraude financiero, robos de identidad o formar parte de una botnet.

Por eso, las corporaciones deben desarrollar las capacidades de detección y protección contra amenazas, integradas en una estrategia de ciber-resiliencia inteligente.

Como premisa básica, es necesario añadir protección en el acceso de la red y mitigar tanto vulnerabilidades como amenazas; una intrusión avanzada que no detecte un antivirus tradicional, puede suponer desde problemas de disponibilidad de servicio, impacto financiero, de reputación o imagen hasta pérdida de competitividad o de exploits, incluso de APT.

Tan solo en 2013, Palo Alto Networks presentó un estudio donde reveló que los antivirus tradicionales son incapaces de identificar malware nuevo, mismo que afecta principalmente a las redes empresariales, en ese año destacaron que el 90% de todo el malware no detectado provino de aplicaciones en tiempo real, y un 40% de este malware resultaron ser versiones renovadas o reutilizadas del mismo código, como las botnets.

Video relacionado:

Encuéntranos en:

Un 28% de las empresas que adoptaron tecnologías EDR, detectaron ciberataques en menos tiempo.

Amenazas cada vez más fuertes y desarrolladas

Al pasar de los años, se creería que esta tendencia ha bajado o disminuido, en cambio el reporte anual de amenazas de Sophos “Sophos 2021 Threat Report”, reveló que, desde marzo del 2020, se extendieron las amenazas derivadas de la crisis de Covid-19 ya que se la implementación a nuevos entornos no corporativos se suscitó rápidamente; lo que también generó nuevas alianzas para hacer frente a los ciber criminales.

Durante los últimos 12 meses SophosLabs ha obtenido nuevos conocimientos sobre malware y análisis de spam, equipos de respuesta, seguridad en la nube y ciencia de datos. Estos conocimientos son puntos clave para dirigir esfuerzos estratégicamente para defender las redes y los puntos finales.

Una de las amenazas que no deja de evolucionar es el ransomware, que se consolida cada vez más como una red de clandestinidad criminar, ahora, se comporta como un cártel de ciberdelito en lugar de trabajar en grupos independientes. Este tipo de ataques actualmente solo requieren horas para completarse.

Otra amenaza latente es el uso de diferentes plataformas vulnerables. Plataformas de servidores de Windows y Linux han sido un objeto común para los ataques. Servicios comunes como contenedores de RDP y VPN siguen siendo el foco de atención para terceros malintencionados.

La falta de atención a uno o más aspectos de higiene de seguridad básica, desemboca a escenarios más catastróficos: los atores de amenazas utilizan RDP para moverse en las redes violadas que, con malware básico puede crear infecciones importantes y extenderse a más familias de malware y finalmente convertirse en una red de distribución de contenido para otro malware.

El trabajo en casa representa un desafío mayor ya que extiende el perímetro de seguridad a miles de redes domésticas. El Computing ha solucionado muchas necesidades empresariales, pero aún sufre de vulnerabilidades como una red empresarial tradicional.

Las empresas delictivas se han diversificado hacía una economía de servicios que facilita la entrada y salida de los delincuentes. Con la implementación de plataformas no radiocanales los ataques aprovechan las herramientas y utilidades de los equipos. Los cibercriminales siguen buscando técnicas para evitar los escaneos de código.

La clasificación de software es cada vez más indistinguible, del software deseable al “indeseable” por la proliferación de anuncios que pueden o no ser maliciosos, por lo que no es posible identificar un malware manifiesto.

El 28% confirió que les tomó pocas horas o menos en localizar el ataque; de este grupo, el 14% lo detectó de inmediato. Y solo el 8% de usuarios de EDR reportaron que les llevó varios meses identificar si eran víctimas de un ataque.

Ahora bien, las redes se han expandido y los controles se han descentralizado, entonces ¿cómo proteger dispositivos de una red multi-entornos? Afortunadamente, hoy día las organizaciones cuentan con herramientas más flexibles, de fácil gestión y con altos estándares de aprendizaje automatizado. Hablamos de Endpoint Detection and Response (EDR), conocidas como plataformas de protección de punto final.

El EDR, tiene un alcance y funcionamiento que va más allá de las funciones del antivirus: detectar amenazas avanzadas y prevenir los incidentes que pueden provocar. Realizan el análisis y bloqueo de comportamiento, control y listas blancas de aplicaciones, monitorización de la red y respuesta de imprevistos.

Junto a otras herramientas de seguridad, pueden realizar tareas como: mejorar la visibilidad de comportamientos y procesos en el punto final, generar respuestas mejor ejecutadas, administrar activos físicos y de información, y almacenar datos para el análisis de dispositivos. De acuerdo con el Diario de Sevilla, un 28% de las empresas que adoptaron tecnologías EDR, detectaron ciberataques en menos tiempo.

Siguiendo el mismo reporte del Diario de Sevilla, de las corporaciones que utilizan EDR el 28% confirió que les tomó pocas horas o menos en localizar el ataque; de este grupo, el 14% lo detectó de inmediato. Y solo el 8% de usuarios de EDR reportaron que les llevó varios meses identificar si eran víctimas de un ataque.

Las herramientas EDR supervisan eventos de punto final y de red, detectan eventos en tiempo real a través del análisis de los datos ya registrados. Las ventajas de esta herramienta van desde la disminución de tiempo de exposición a incidentes, ya que permite actuar en cuestión de segundos o minutos; hasta proporcionar una visión global de las amenazas contra endpoints.

Video relacionado:

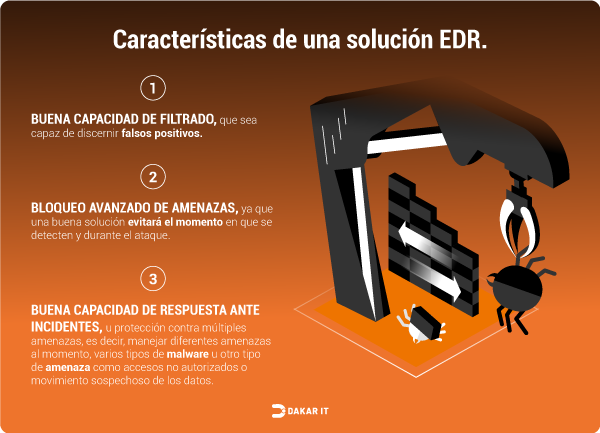

Hasta este punto hemos reconocido las características tanto de un antivirus y de un EDR, es clara la cantidad de ventajas que este último puede ofrecer sobre el primero, sin embargo, debemos hacer hincapié en los parámetros que debe cumplir para que tenga un desempeño óptimo y ofrezca resultados virtuosos cuando se implemente:

El EDR, brinda una visibilidad de extremo a extremo sobre la actividad de cada equipo de la corporación, se puede administrar desde una consola junto con una valiosa inteligencia de seguridad que podría usar un experto de seguridad informático para una investigación y mejor respuesta. Utiliza aprendizaje automático y mecanismo de detección para la búsqueda y descubrimiento de amenazas.

¿Qué más se debe tener en cuenta?

Cortes, M, 2017, de CIO México, menciona diez puntos a tomar en cuenta al momento de decidir implementar una EDR:

- Definir el problema que se quiere resolver: Las soluciones de EDR ayudan en el descubrimiento y la identificación de amenazas cibernéticas. El personal capacitado y los procesos son muy importantes para ayudar a guiar la respuesta y el seguimiento.

- El tiempo de análisis del EDR: Se sugiere buscar una solución que tome una imagen forense continua, y pueda proporcionar al menos 30 días de datos en vivo para su análisis.

- Que se integre con plataformas de inteligencia de amenazas y otras herramientas existentes. Es importante que esas herramientas se integren con fuentes o plataformas de inteligencia de amenazas para analizar rápidamente los indicadores de compromiso.

- Los recursos que necesitará de EDR para apoyar la tecnología: Se requiere tiempo y recursos para ejecutar la herramienta para aprender a descifrar los resultados y determinar cómo solucionar problemas cuando sea necesario.

- Que la herramienta no interrumpa puntos finales.

- Que la solución soporte diferentes sistemas operativos. Se debe asegurar una cobertura adecuada de todos los terminales para incluir tipos de sistemas operativos de servidor.

- La usabilidad es un elemento importante para cualquier solución de seguridad. Una solución que no es fácil de usar es un riesgo.

El representante de Sophos Iberia, Ricardo Maté, explica que el EDR de Sophos ayuda a identificar estos ataques, previniendo brechas y arrojando luz sobre áreas que, de otra manera, permanecerían oscuras. Anunció la nueva versión el año pasado que es compatible para los sistemas operativos Windows, Mac OS y Linux, para los analistas de seguridad y los administradores de TI. Ahora, está disponible en Sophos Intercept X Advanced con EDR e Intercept X Advanced para Servidores con EDR sin coste adicional.

El EDR, brinda una visibilidad de extremo a extremo sobre la actividad de cada equipo de la corporación, se puede administrar desde una consola junto con una valiosa inteligencia de seguridad que podría usar un experto de seguridad informático para una investigación y mejor respuesta. Utiliza aprendizaje automático y mecanismo de detección para la búsqueda y descubrimiento de amenazas.

¿Qué más se debe tener en cuenta?

Cortes, M, 2017, de CIO México, menciona diez puntos a tomar en cuenta al momento de decidir implementar una EDR:

- Definir el problema que se quiere resolver: Las soluciones de EDR ayudan en el descubrimiento y la identificación de amenazas cibernéticas. El personal capacitado y los procesos son muy importantes para ayudar a guiar la respuesta y el seguimiento.

- El tiempo de análisis del EDR: Se sugiere buscar una solución que tome una imagen forense continua, y pueda proporcionar al menos 30 días de datos en vivo para su análisis.

- Que se integre con plataformas de inteligencia de amenazas y otras herramientas existentes. Es importante que esas herramientas se integren con fuentes o plataformas de inteligencia de amenazas para analizar rápidamente los indicadores de compromiso.

- Los recursos que necesitará de EDR para apoyar la tecnología: Se requiere tiempo y recursos para ejecutar la herramienta para aprender a descifrar los resultados y determinar cómo solucionar problemas cuando sea necesario.

- Que la herramienta no interrumpa puntos finales.

- Que la solución soporte diferentes sistemas operativos. Se debe asegurar una cobertura adecuada de todos los terminales para incluir tipos de sistemas operativos de servidor.

- La usabilidad es un elemento importante para cualquier solución de seguridad. Una solución que no es fácil de usar es un riesgo.

El representante de Sophos Iberia, Ricardo Maté, explica que el EDR de Sophos ayuda a identificar estos ataques, previniendo brechas y arrojando luz sobre áreas que, de otra manera, permanecerían oscuras. Anunció la nueva versión el año pasado que es compatible para los sistemas operativos Windows, Mac OS y Linux, para los analistas de seguridad y los administradores de TI. Ahora, está disponible en Sophos Intercept X Advanced con EDR e Intercept X Advanced para Servidores con EDR sin coste adicional.

¿Qué beneficios tiene Intercept X Advanced de Sophos para las empresas?

- Mantiene la higiene de las operaciones de IT y detecta amenazas furtivas. Por ejemplo, detecta equipos con problemas de rendimiento o uso excesivo de memoria, localiza endpoints y servidores con RDP habilitado.

- Detecta ataques sigilosos: Se puede utilizar EDR para detectar ataques mediante la búsqueda de indicadores de peligro IOC. La mayoría de amenazas son mejor identificadas mediante los reportes de terceros, como una agencia gubernamental.

- Aprendizaje adquirido: Obtenga todos y cada uno de los pasos que siguió el ataque y el informe seguro desde el comienzo del incidente. Comprenda la raíz del problema e impida que vuelva a ocurrir.

- Respuesta a incidentes al instante: Con Intercept X with EDR los equipos responderán rápidamente a los incidentes de seguridad con las investigaciones guiadas y los pasos a seguir para una respuesta y experiencia integrada. Es ideal para dar una respuesta rápida incluso si el usuario no se encuentra en la oficina. El administrador puede acceder a información forense, administrar software, finalizar procesos y hasta reiniciar dispositivos.

- Tener un analista nunca fue tan fácil que con Intercept X with EDR, ya que replica las funciones de análisis gracias al Machine Learning, que integra y optimiza amenazas con ayuda de SophosLabs, agregando experiencia sin la necesidad de integrar personal especializado.

¿Qué beneficios tiene Intercept X Advanced de Sophos para las empresas?

- Mantiene la higiene de las operaciones de IT y detecta amenazas furtivas. Por ejemplo, detecta equipos con problemas de rendimiento o uso excesivo de memoria, localiza endpoints y servidores con RDP habilitado.

- Detecta ataques sigilosos: Se puede utilizar EDR para detectar ataques mediante la búsqueda de indicadores de peligro IOC. La mayoría de amenazas son mejor identificadas mediante los reportes de terceros, como una agencia gubernamental.

- Aprendizaje adquirido: Obtenga todos y cada uno de los pasos que siguió el ataque y el informe seguro desde el comienzo del incidente. Comprenda la raíz del problema e impida que vuelva a ocurrir.

- Respuesta a incidentes al instante: Con Intercept X with EDR los equipos responderán rápidamente a los incidentes de seguridad con las investigaciones guiadas y los pasos a seguir para una respuesta y experiencia integrada. Es ideal para dar una respuesta rápida incluso si el usuario no se encuentra en la oficina. El administrador puede acceder a información forense, administrar software, finalizar procesos y hasta reiniciar dispositivos.

- Tener un analista nunca fue tan fácil que con Intercept X with EDR, ya que replica las funciones de análisis gracias al Machine Learning, que integra y optimiza amenazas con ayuda de SophosLabs, agregando experiencia sin la necesidad de integrar personal especializado.

¿Por qué elegir Sophos?

Sophos ha sido reconocido como la solución número uno en protección de endpoints, calificado por Gartner, empresa especializada en ciberseguridad, así como por SE Labs, como el mejor producto para la protección de edpoints de pymes.

Cuenta con detección y respuestas ampliadas, Anti ransomware, tecnología Deep Learning, prevención de exploits y mucho más.

Dakar IT tiene la mejor oferta en seguridad cibernética. Acércate a nosotros para agendar una cita y emplear los mejores mecanismos de seguridad cloud, antivirus y análisis de vulnerabilidades…